System Zarządzania Bezpieczeństwem Informacji zgodny z ISO/IEC 27001 (cz. 1.). Wprowadzenie | Zabezpieczenia - czasopismo branży security

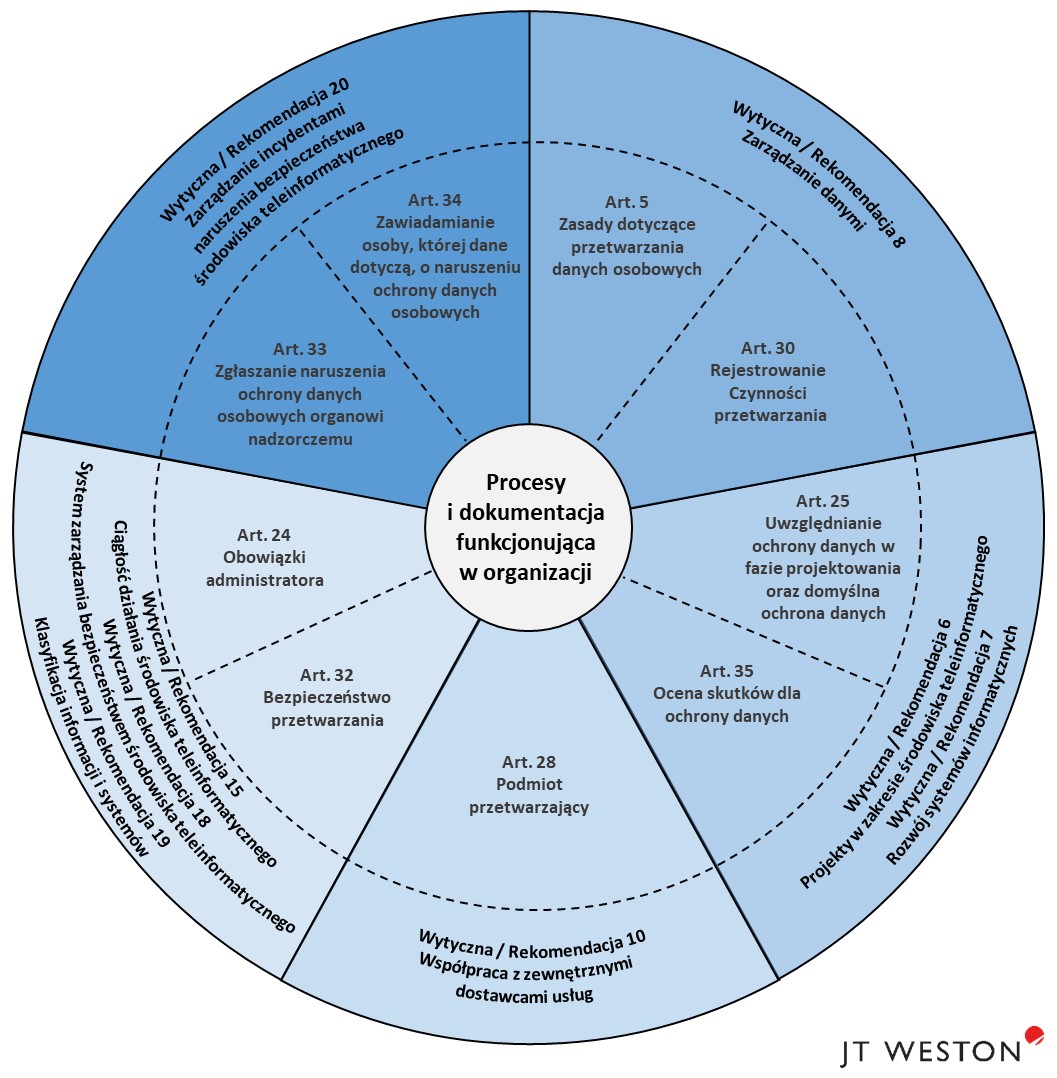

Integracja procesów wynikających z RODO z funkcjonującymi procesami zarządzania bezpieczeństwem informacji w instytucjach finansowych | JT Weston

Podręcznik do informatyki Bezpieczeństwo informacji i usług w nowoczesnej instytucji i firmie - Ceny i opinie - Ceneo.pl

Bezpieczeństwo informacji w przedsiębiorstwie. Prawne sposoby zabezpieczenia się przed utratą informacji - Altkom Akademia

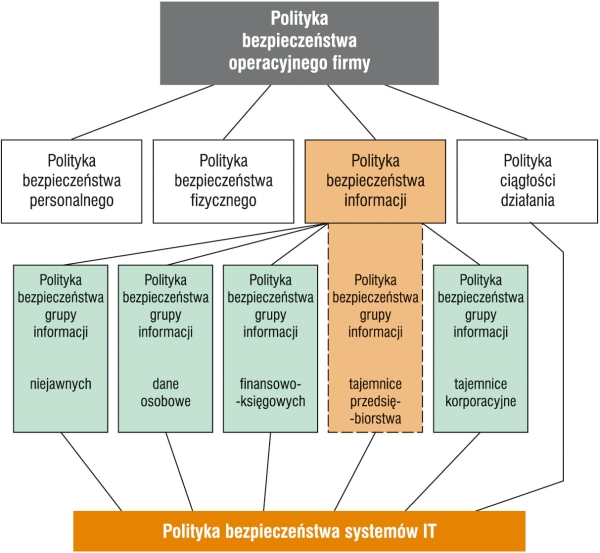

Jak zdefiniować firmową politykę bezpieczeństwa - Computerworld - Wiadomości IT, biznes IT, praca w IT, konferencje

Sii wdrożyło ISO 27001. W firmie obowiązują najwyższe standardy bezpieczeństwa informacji | Sii Polska

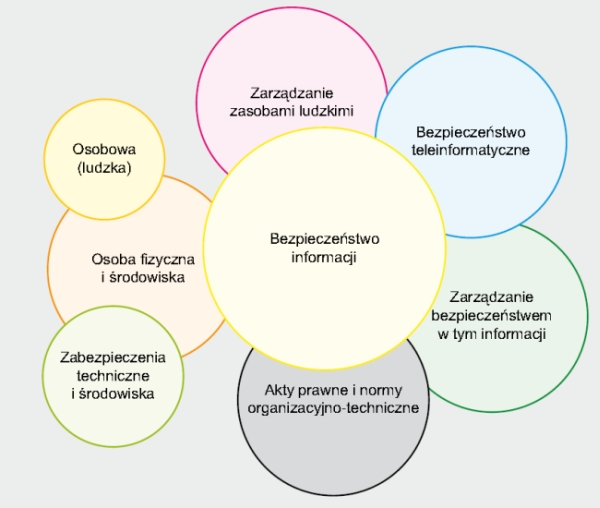

Zagrożenia bezpieczeństwa informacji w przedsiębiorstwie (cz. 1) | Zabezpieczenia - czasopismo branży security